Новая вредоносная программа удаляет Google Chrome и заменяет его поддельным браузером

27-10-2015, 09:36. Разместил: Редакция ОКО ПЛАНЕТЫ

Новая вредоносная программа, названная eFast Browser, выглядит как Google Chrome. Она удаляет Google Chrome и заменяет его собой в качестве интернет-браузера по умолчанию, надоедая пользователям назойливой рекламой. Есть способы определить её присутствие и удалить.

Новая вредоносная программа маскируется под Google Chrome, чтобы взять под контроль компьютерные системы пользователей. Программа предлагает свою назойливую рекламу и передаёт сведения о деятельности пользователей третьим лицам.

Специалисты Malwarebytes утверждают, что она удаляет Google Chrome и заменяет его собой в качестве веб-браузера по умолчанию. Но это ещё не всё – она создаёт свою программу для открытия таких файлов, как HTML, .jpg, .gif, .pdf и веб-ссылок.

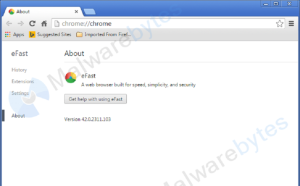

Веб-браузер eFast выглядит так же, как Google Chrome. Он даже основывается на проекте Chromium с открытым кодом, поэтому и ведёт себя примерно так же.

Странно, что в настоящее время заменить браузер на самом деле проще, чем заразить его. Это происходит из-за того, что Google предпринимает шаги для блокировки расширений Chrome путём установки фильтров. Поэтому полная замена браузера может быть новым способом атаковать компьютеры.

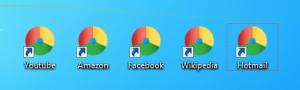

Браузер eFast также удаляет все ярлыки Google Chrome и заменяет их на свои.

Чтобы обнаружить eFast, нужно проверить настройки. Эксперты Malwarebytes пишут: «Чтобы заметить запись об eFast в меню, надо посмотреть в настройках (или напечатать в адресной строке “chrome: // chrome «).

Всё, что надо сделать после обнаружения вредоносного браузера на вашем компьютере, это перейти к списку установленных программ и удалить запись «eFast 000.110010107».

FossBytes советует пользователям устанавливать приложения, используя надёжные источники, и соблюдать основные меры безопасности.

Вернуться назад